CAPTCHA : exploitation cachée derrière le test de sécurité

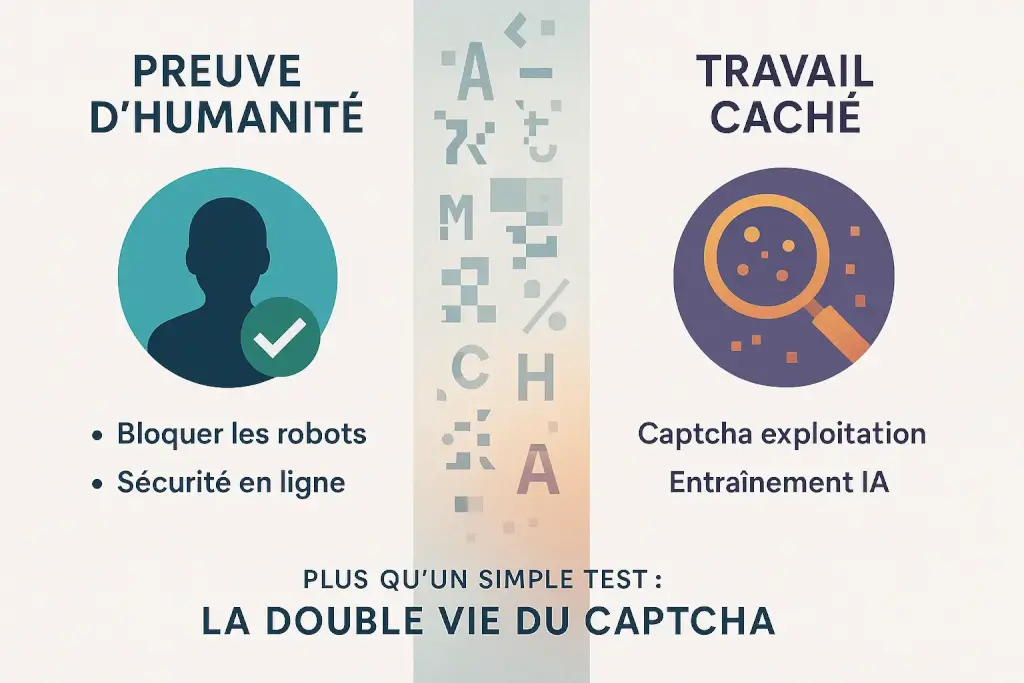

En résumé ? Les CAPTCHA ne servent plus seulement à prouver que vous êtes humain : vos clics invisibles entraînent des IA et votre comportement est analysé sans consentement. Cette exploitation, légale ou malveillante, transforme vos actions en données précieuses. Une vidéo très bien réalisée qui vous explique tout très clairement.

Vous pensiez juste prouver que vous êtes humain en cliquant sur des images ?

Derrière chaque CAPTCHA, une captcha exploitation silencieuse se cache : vos clics entraînent des IA géantes ou financent des cybercriminels.

Que ce soit pour numériser des livres via reCAPTCHA (merci Luis von Ahn !) ou analyser votre comportement en temps réel, ces tests transforment vos 3 secondes de concentration en or noir pour les géants du web.

Et si vous évitiez les faux CAPTCHA qui, sous prétexte de vérification, installent des malwares ou volent vos données ?

Vos clics ne sont jamais anodins : ici, on vous explique pourquoi.

Prêt à voir le web en vrai ?

- Les CAPTCHA : vous pensiez juste prouver que vous êtes humain ? on vous explique tout

- Du test anti-robot au travail dissimulé : la petite histoire du CAPTCHA

- L’exploitation moderne : entre collecte de données et arnaque pure et simple

- Comment ne plus se faire avoir ? les réflexes à adopter

- Ce qu’il faut retenir sur le CAPTCHA et son exploitation

Les CAPTCHA : vous pensiez juste prouver que vous êtes humain ? on vous explique tout

Cliquer sur des feux tricolores, déchiffrer des lettres déformées… Vous le faites des dizaines de fois par semaine. Mais savez-vous vraiment prouver que vous êtes humain ? Ce petit carré que vous validez machinalement cache une réalité bien plus complexe.

Loin de sa fonction initiale pour bloquer les robots, le CAPTCHA est devenu un outil de captcha exploitation. Derrière l’écran, vos clics alimentent des systèmes profitant à des géants du web.

Prenez Google reCAPTCHA : ce service utilisait autrefois vos réponses pour numériser des livres. Aujourd’hui, vos interactions entraînent des IA, comme pour Google Street View. Vos actions gratuites perfectionnent des technologies génératrices de milliards.

Vos mouvements de souris, temps de réponse ou empreintes digitales construisent des profils utilisateurs. Vous devenez une cible pour attaques ciblées ou un outil involontaire pour améliorer des IA aux usages discutables.

Pire encore : certains CAPTCHA détournés redirigent vers des sites malveillants. En validant un test mal codé, vous exposez vos données à des logiciels malveillants.

Prêt à comprendre comment une simple case à cocher cache une exploitation à grande échelle ? Parce que là, on vous a juste montré la surface de l’iceberg.

Du test anti-robot au travail dissimulé : la petite histoire du CAPTCHA

Un test de Turing pour séparer l’homme de la machine

Le CAPTCHA, acronyme de Completely Automated Public Turing test to tell Computers and Humans Apart, est né en 2003 avec BaffleText. Conçu par Monica Chew et Henry S. Baird, il visait à séparer les humains des ordinateurs pour contrer les robots spammeurs. BaffleText utilisait des mots prononçables non anglais et des dégradations d’images inspirées de la psychologie de la forme. Une étude fondatrice de 2003 montre qu’il résistait mieux aux attaques qu’EZ-Gimpy, tout en restant accessible aux humains. Des détails comme le filtrage des mots via des modèles de Markov ou la « complexité périmétrique » (P²/A) montraient l’ingéniosité du système pour piéger les machines tout en restant humainement lisible.

reCAPTCHA : quand vous avez commencé à travailler pour Google sans le savoir

Luis von Ahn, créateur de reCAPTCHA et de Duolingo, a révolutionné le concept en 2007. Son idée ? Utiliser le temps passé à déchiffrer des textes pour numériser des livres via Google Books. Chaque réponse humaine validait à la fois le test de Turing et un mot non reconnu par l’OCR. Comme le souligne l’histoire de son co-créateur, « Chaque fois que vous déchiffriez un mot flou, vous n’aidiez pas seulement un site web, vous participiez à la numérisation du savoir mondial, gratuitement. » Google a acquis le système en 2009, l’intégrant au projet Google Livres et aux archives du New York Times, accélérant la conversion de documents physiques en données numériques.

Cette exploitation à grande échelle a généré un débat éthique. En 2012, 150 millions de mots étaient traduits quotidiennement, épargnant 6,1 milliards de dollars à Google. Selon les chercheurs, reCAPTCHA masque un « faux sentiment de sécurité » tout en imposant un coût humain massif. Les internautes auraient perdu 819 millions d’heures en 13 ans, une ressource fournie gratuitement. Aujourd’hui, les CAPTCHA évoluent vers des défis d’images ou des analyses comportementales. Mais leur essence reste la même : transformer votre vigilance en données exploitables, parfois même pour entraîner des IA. Même les systèmes comme GPT-4 détournent ces mécanismes, montrant que le CAPTCHA n’est plus une barrière infaillible. Le cycle continue…

L’exploitation moderne : entre collecte de données et arnaque pure et simple

L’exploitation « légale » : vous êtes le produit qui entraîne les IA

Les CAPTCHA d’images (« cliquez sur les passages piétons ») ne servent plus qu’à entraîner les intelligences artificielles. Chaque validation devient un exemple concret pour l’IA, notamment pour reconnaître des objets dans des environnements réels comme les voitures autonomes. Google a même déposé un brevet en 2023 expliquant comment ces données améliorent la précision des algorithmes de reconnaissance visuelle.

reCAPTCHA v3 va plus loin : plus de case à cocher, juste une analyse constante de vos mouvements de souris, vitesse de frappe et comportement global pour attribuer un « score d’humanité » entre 0 (bot) et 1 (humain). Ce score s’adapte en fonction du contexte : une action « login » aura des critères différents d’une action « paiement ».

Le problème ? Cette collecte massive de données se fait sans réel consentement. Google affirme que ces données améliorent la sécurité, mais cette surveillance de vos habitudes génère un profil comportemental revendu via les services d’IA de Google. Votre façon de pointer, d’hésiter, de cliquer devient matière à exploitation. En 2024, un chercheur suisse a même montré qu’un seul CAPTCHA annoté permettait d’améliorer un modèle d’IA de 0,01%… sur des milliards d’interactions quotidiennes.

L’exploitation malveillante : le piège du faux CAPTCHA

Sur un site illégal, un faux CAPTCHA trompe les utilisateurs. Ces attaques d’ingénierie sociale exploitent votre réflexe de validation. En 2024, 40% du trafic malveillant utilisait cette méthode, touchant 23 millions de victimes. La technique « ClickFix » est un exemple frappant, imitant à la perfection les CAPTCHA de Cloudflare.

Le mécanisme est simple mais redoutable :

- Un CAPTCHA légitime copie un script malveillant dans le presse-papiers

- On vous incite à appuyer sur Win + R pour ouvrir l’exécuteur Windows

- En collant (Ctrl + V) le code, vous l’exécutez vous-même via PowerShell ou mshta.exe

Le vrai danger n’est plus que le robot passe, mais que l’humain soit dupé pour ouvrir lui-même la porte aux pirates.

Ce script déclenche le téléchargement de malwares comme Lumma Stealer (voleur d’identifiants) ou AsyncRAT (cheval de Troie). Ces logiciels pillent vos données ou bloquent l’accès à votre machine. AsyncRAT, actif depuis 2019, permet même un contrôle à distance complet, transformant votre ordinateur en relais pour attaques.

Conséquences : voleurs d’informations qui siphonnent comptes bancaires et identifiants, rançongiciels qui bloquent vos données, ou espions numériques qui surveillent vos activités. En 2024, 10 millions d’appareils ont été touchés par Lumma Stealer seul. Ces logiciels intègrent souvent des techniques anti-détection, comme le chiffrement de la charge utile ou l’injection de code en mémoire pour échapper aux antivirus.

| Type d’exploitation | Qui est derrière ? | Votre action | Leur gain | Le risque pour vous |

|---|---|---|---|---|

| Entraînement d’IA et collecte de données | Géants de la tech (ex: Google) | Identifier des images, ou simplement naviguer (reCAPTCHA v3) | Des IA mieux entraînées, des profils comportementaux précis | Perte de confidentialité, utilisation de vos données sans consentement éclairé. |

| Fraude et installation de malware | Cybercriminels | Suivre des instructions inhabituelles (ex: copier-coller du code) | Accès à votre ordinateur, vol de vos données personnelles et bancaires | Vol d’identité, pertes financières, infection de votre système. |

Les CAPTCHA ne sont plus seulement des gardiens de sécurité. Derrière ce mécanisme se cachent deux formes d’exploitation.

Les géants de la tech utilisent vos clics pour leurs IA. En validant des images ou naviguant, vous devenez un ouvrier de l’IA non rémunéré. reCAPTCHA v3 analyse discrètement votre comportement.

Les cybercriminels détournent le système pour vous piéger. Un faux « Je ne suis pas un robot » masque un piège à malware. En suivant des commandes, vous exposez votre appareil au piratage.

Entre travail gratuit pour l’IA et risques mortels, le message est évident : chaque CAPTCHA est un piège à données. Votre temps, vos données contre une simple page web.

Comment ne plus se faire avoir ? les réflexes à adopter

Les CAPTCHA, initialement conçus pour bloquer les robots, sont aujourd’hui détournés pour tromper les humains. Vous croyez reconnaître un CAPTCHA légitime au premier coup d’œil ? Détrompez-vous : même les plus vigilants peuvent tomber dans le panneau. La prise de conscience est pourtant le premier pas. Le danger vient des faux CAPTCHA, véritables leurres malveillants.

Voici les signes d’alerte à repérer avant de cliquer :

- Une demande de quitter votre navigateur (ex : utiliser

Win + R). - Des commandes à coller dans PowerShell ou un terminal.

- Un design amateur ou des fautes d’orthographe.

- Des pop-ups agressives qui réapparaissent après fermeture.

Contrairement aux CAPTCHA classiques, ces pièges exploitent notre réflexe d’obéissance. En 2024, plus de 23 millions de victimes d’infostealers (comme Lumma Stealer) ont été recensées après interaction avec ces arnaques. Coller une commande PowerShell ouvre une porte aux malwares, qui volent données bancaires, identifiants ou photos, souvent revendus sur le dark web.

Pour vous protéger, voici les règles d’or :

- Ne jamais exécuter de commande système via un site web.

- Vérifier l’URL du site : le HTTPS ne garantit pas la légitimité.

- Mettre à jour régulièrement votre système et antivirus.

- Utiliser un bloqueur de publicités pour éviter le malvertising.

- Activer l’authentification à deux facteurs (2FA) sur vos comptes sensibles.

En cas d’interaction avec un faux CAPTCHA, déconnectez-vous d’internet, scannez votre appareil avec un outil comme Malwarebytes, et changez vos mots de passe. Signalez le site à l’équipe de sécurité du domaine (ex : security@osu.edu). La vigilance reste votre meilleure arme : un clic innocent peut coûter cher, comme le rappelle l’adage : « méfiez-vous des cadeaux empoisonnés ».

Ce qu’il faut retenir sur le CAPTCHA et son exploitation

Le CAPTCHA, initialement conçu pour bloquer les bots, est devenu un outil d’exploitation de vos données et de votre temps, souvent sans que vous le sachiez. Vos clics, loin d’être neutres, servent à entraîner des IA.

Google a transformé reCAPTCHA en machine à collecter des données : en cliquant sur des vélos ou des feux tricolores, vous avez probablement perfectionné des algorithmes d’IA capables de surpasser les humains. Ces données, glanées gratuitement, ont alimenté des modèles d’apprentissage automatique.

Les CAPTCHA invisibles, comme reCAPTCHA v3, espionnent vos mouvements de souris, votre historique de navigation, voire vos habitudes de frappe, sans que vous en ayez conscience. Impossible de savoir qui stocke ces informations ou comment elles sont utilisées. La méfiance est donc votre meilleure défense.

- Vos clics ne sont jamais anodins : ils entraînent des IA.

- La surveillance est invisible : les CAPTCHA modernes analysent votre comportement sans que vous le sachiez.

- La méfiance est votre meilleure défense : un défi étrange est souvent un piège.

Pour reprendre le contrôle, vérifiez l’origine des CAPTCHA, privilégiez des solutions transparentes comme captcha.eu, et interrogez toute interaction « gratuite ».

Pour aller plus loin, voici une vidéo qui décortique le sujet. L’époque où un clic était anodin est révolue. Devenez un utilisateur averti : votre navigation en ligne est stratégique.

En résumé, les CAPTCHAs sont devenus des outils d’exploitation en deux temps : vos clics invisibles entraînent des IA, tandis que les faux CAPTCHA ouvrent la porte aux pirates. Vos données valent de l’or, et la méfiance reste votre meilleure défense. Devenez un utilisateur averti : chaque clic compte. Pour tout comprendre, visionnez [cette vidéo très bien réalisée](https://youtu.be/4FHkEdUFqvk?si=pRy_jKuemyYSsBm9).

FAQ

Comment résoudre les problèmes récurrents liés au CAPTCHA ?

Je te rassure, ce n’est pas qu’une question de patience ! Si les CAPTCHA vous bloquent souvent, commencez par vérifier votre connexion internet : une mauvaise stabilité peut fausser la requête. Utilisez des outils comme uBlock Origin ou Privacy Badger pour bloquer les scripts malveillants qui perturbent le système. Enfin, si vous êtes développeur, privilégiez des solutions comme hCaptcha ou reCAPTCHA v3, qui limitent les interactions utilisateur tout en assurant la sécurité. La simplicité est votre meilleure alliée : pas besoin d’être expert pour piger ça.

Qu’est-ce qu’un CAPTCHA, concrètement ?

Imaginons un videur numérique : le CAPTCHA est là pour dire « C’est bon, tu peux entrer » (ou pas). C’est un test qui vérifie si vous êtes humain ou un robot. Des lettres tordues, des images à cliquer… Il existe sous plusieurs formes, mais son but reste le même : sécuriser un site. Créé dans les années 2000, c’est un peu le « test de Turing » du web, adapté aux ordinateurs. C’est plus simple que ce que ton cerveau te fait croire, non ?

Est-il possible de désactiver le CAPTCHA sans danger ?

Techniquement ? Oui, mais c’est comme laisser sa porte ouverte. Désactiver le CAPTCHA peut être utile sur des sites internes ou sécurisés, via des paramètres comme l’API reCAPTCHA ou des extensions de développement. Mais attention : vous supprimez une barrière anti-spam. Si vous voulez une solution personnalisée, optez pour des outils alternatifs comme les cookies de session ou les systèmes de login simplifiés. La pertinence > au remplissage, surtout si vous misez sur la sécurité.

Comment bien saisir un code CAPTCHA du premier coup ?

Facile en théorie, galère en pratique. Pour les CAPTCHA textuels, observez bien les caractères : certaines lettres sont déformées pour brouiller les bots. Prenez votre temps, respectez les majuscules, et ignorez les points ou lignes parasites. Pour les CAPTCHA graphiques, cliquez sur les éléments demandés (véhicules, feux tricolores, etc.) sans chercher la perfection. Si l’image est floue, actualisez pour obtenir une version plus claire. On ne va pas se mentir, c’est parfois plus un test de patience qu’un test de Turing.

Pourquoi le CAPTCHA affiche une erreur de validation ?

« CAPTCHA non suffisamment valide » ? C’est le message qui pique. Cela peut venir d’une mauvaise saisie (faute de frappe, majuscule oubliée), d’un délai dépassé (oui, ça compte !), ou d’un navigateur désuet. Parfois, c’est aussi une faille de sécurité détectée côté serveur. Rien de grave, mais un coup d’œil à vos paramètres ou une mise à jour pourrait tout arranger. Le but : éviter les robots, pas de vous énerver.

Le CAPTCHA est-il vraiment obligatoire ?

En théorie, oui, si le site l’a configuré comme tel. En pratique, ce n’est pas une fatalité. Les CAPTCHA protègent contre les attaques automatiques (comme du spam), mais des alternatives existent : vérification par e-mail, questions simples, ou même l’analyse comportementale (reCAPTCHA v3). Cependant, si le site insiste, pas de magie : il faut jouer le jeu. Le CAPTCHA est un mal nécessaire, mais il cache souvent une double intention, comme la collecte de données.

Pourquoi est-ce que Google me demande sans arrêt un CAPTCHA ?

Google ne t’en veut pas, promis. C’est juste que ton profil ne semble pas « assez humain » à ses yeux. Cela arrive si vous utilisez un réseau public, un VPN, ou si votre navigateur est bourré de scripts. Les robots d’analyse copient votre comportement, ce qui met Google sur ses gardes. Pourquoi ? Parce qu’il vend aussi une partie de ces données pour entraîner ses IA. Alors, à chaque clic, vous travaillez pour lui. C’est pas une arnaque, mais c’est loin d’être désintéressé.

Pourquoi suis-je coincé avec des CAPTCHA en boucle ?

Ça y est, vous tournez en rond ? Plusieurs raisons. D’abord, Google reCAPTCHA v3 analyse votre comportement en arrière-plan (mouvements de souris, temps de frappe), ce qui peut générer des faux positifs. Ensuite, des paramètres comme les bloqueurs de publicité ou l’absence de cookies peuvent perturber la vérification. Enfin, un faux CAPTCHA malveillant peut s’incruster sur certains sites suspects. Résultat : des défis sans fin. Solution ? Testez un autre navigateur, désactivez temporairement les extensions, ou vérifiez que vous n’êtes pas sur un site piégé. La vigilance est votre alliée.

Pourquoi Google me demande-t-il de prouver que je suis humain ?

Parce que, derrière ton écran, Google cherche à distinguer l’humain du bot. Son reCAPTCHA v3 analyse tout : vos mouvements de souris, votre vitesse de navigation, parfois même des captures d’écran de votre session. En gros, il construit un « score d’humanité ». Ce score sert à entraîner ses IA, comme celles des voitures autonomes. Alors non, il ne doute pas de votre statut humain. Il vérifie, classe, et surtout, il apprend grâce à vous. Pas besoin d’être devin pour comprendre que vos clics valent de l’or.